<navigation>

ÜberblickEinführung

Schadensbewertung

Schutzmechanismen

Über das Buch

Weitere Informationen

Zum Buch bei Amazon.de

Impressum

Einführung

Produktimitationen zeigen sich in sehr vielen verschiedenen Formen. Um eine adäquate Strategie zu erarbeiten, ist es notwendig, sich genau anzuschauen, mit welcher Form von Imitationen man konfrontiert ist.

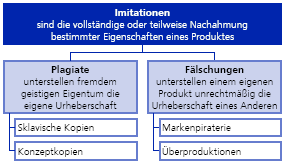

Der Begriff der Imitation lässt sich in weitere Erscheinungsformen unterteilen, bei denen jeweils ein bestimmter Teil des technologischen geistigen Eigentums des Originalinhabers nachgeahmt wird. Zwei im Zusammenhang mit technologiebasiertem geistigem Eigentum häufig benutzte Begriffe sind »Fälschung « und »Plagiat«. Da diese Begriffe oft gleichbedeutend verwendet werden, tatsächlich aber inhaltlich unterschiedliche Sachverhalte bezeichnen, sollen sie kurz erläutert werden

Eine Fälschung liegt vor, wenn einem eigenen Produkt die Urheberschaft eines anderen unterstellt wird. Der Begriff Fälschung wird in dieser Arbeit im Sinne einer Produktfälschung benutzt. Eine Produktfälschung versucht, das Original in allen Eigenschaften so gut zu kopieren, dass es von diesem nicht unterschieden werden kann. Weiterhin kann es Fälschungen geben, zu denen es gar kein Original gibt. Das Charakteristische einer Produktfälschung ist also die Tatsache, dass sie nicht vom Hersteller eines (nicht zwangsläufig vorhandenen) Originals ist, aber von ihm zu sein scheint. Dies wird dadurch erreicht, dass vor allem leicht nachprüfbare Eigenschaften wie Aussehen, Markenlogos, Verpackung etc., häufig aber auch schwieriger zu prüfende Eigenschaften wie technische Merkmale vom Fälscher so gut wie möglich nachgeahmt werden. Hierzu kann eigenes oder fremdes technologiebasiertes geistiges Eigentum genutzt werden. Auch Überproduktionen gehören zu den Fälschungen, da der Produzent nicht die Legitimation des Rechteinhabers hat, die Produkte herzustellen und zu vertreiben, aber dennoch den Produkten dessen Urheberschaft unterstellt. Kritisch wird es hier für die Käufer der Produkte, wenn der beauftragte Produzent die Produkte verkauft, die aufgrund der Qualitätsanforderungen des Rechteinhabers als Ausschuss deklariert wurden. Um ein Plagiat handelt es sich hingegen dann, wenn fremdem geistigem Eigentum die eigene Urheberschaft unterstellt wird. In dieser Arbeit ist mit dem Begriff Plagiat ein Produktplagiat gemeint. Zur Herstellung eines Produktplagiats wird also fremdes technologiebasiertes geistiges Eigentum benutzt. Dies kann beispielsweise so geschehen, indem ein Produkt als Konzeptkopie auf den Markt gebracht wird, welches einem anderen Produkt in wesentlichen Eigenschaften entspricht, also nachgeahmt wird (so genannte »Me-too-Produkte«). Hier wird die abstrakte Produktidee eines anderen zur Herstellung des eigenen Produkts genutzt. Sklavische Kopien hingegen ahmen das Original bis ins Detail nach und sind ebenfalls den Plagiaten zuzuordnen. Der häufig verwendete Begriff der Produktpiraterie ist eine Kombination der Markenpiraterie und der sklavischen Kopie, denn hier wird sowohl das geistige Eigentum Dritter unberechtigt zum identischen Nachbau genutzt und gleichzeitig diesem die Urheberschaft unterstellt (Bild 2-4).

Bild 2-4: Kategorien von Produktimitationen

Die Imitatoren, mit denen innovative Unternehmen konfrontiert sind, weisen ein großes Spektrum an Eigenschaften auf, die in direkter Verbindung mit der Art des Produktes stehen, das sie anbieten. Im Folgenden sollen die Voraussetzungen geklärt werden, die ein Imitator mitbringen muss, um verschiedene Qualitäten der Imitation erfolgreich am Markt zu platzieren. Die Imitatoren sollen für diesen Zweck nach verschiedenen Maßstäben beurteilt werden. Dazu gehören die vom Imitator verfolgte Technologiestrategie, der Überdeckungsgrad der Märkte zwischen Innovator und Imitator, die Qualitätsposition sowie der Grad der Know-how-Adaption durch den Imitator (Bild 4-7).

Bei der Technologiestrategie wird als Extremzuständen zwischen dem legitimen Fast-Follower, der sich die Technologie zeitlich nach dem Innovator auf legale Weise aneignet, und dem illegal bzw. illegitim agierenden Imitator unterschieden, der unberechtigterweise das geistige Eigentum des Innovators nutzt.

Die Identität der Märkte beschreibt, inwieweit Innovator und Imitator sich auf den Märkten gegenseitig konkurrenzieren. So kann es zum Beispiel sein, dass der Imitator sich auf horizontal anderen Märkten positioniert (z. B. geographisch), oder auf vertikal anderen Märkten (Qualität des Produktes). Die Qualitätsposition des Imitators erstreckt sich von vollkommen ebenbürtigen Imitationen bis zu mangelhaften Kopien, die allein auf die Täuschung des Käufers ausgelegt sind und dessen Nutzenbedarf gar nicht decken (können). Der Grad der Know-how-Adaption beschreibt, inwieweit sich der Imitator das Know-how des Innovators aneignet, um die Produkte herzustellen und zu vermarkten. Aus diesen Kategorien ergeben sich für die vier verschiedenen Imitationstypen die in Bild 4-7 gezeigt Profilverläufe. Für die Markenpiraten und auch die Überproduktion existiert keine Positionierung hinsichtlich der Technologiestrategie, da diese nicht auf die Technologie des Innovators setzen bzw. diese bereits vollumfänglich besitzen. Der Markenpirat adressiert typischerweise andere, vertikal differenzierte Märkte für die Platzierung seiner Imitationen. Seine Qualitätsposition ist sehr niedrig, und er hat kein Bestreben zur Know-how- Adaption.

Bei der Überproduktion sind die Märkte aufgrund der gleichen Produkte weitestgehend identisch; abweichend zum Originalprodukt wird dabei eventuell eher ein preissensitives Kundenklientel adressiert, dem das Produkt zu rabattierten Preisen angeboten wird. Die Know-how-Adaption ist wegen des gewollten Know-how-Transfers durch den Innovator vollständig. Bei der sklavischen Kopie ist die Technologiestrategie üblicherweise in den Bereich illegitimer und illegaler Vorgehensweisen einzuordnen. Die Märkte sind weitgehend identisch, tendenziell eher vertikal differenziert, oft aber auch horizontal geographisch. Die Qualitätsposition liegt in der Regel messbar hinter der des Originalproduktes, die Know-how-Adaption erfolgt nur zum kleinen Teil. Bei den Konzeptkopien handelt es sich in den meisten Fällen um legitime Fast-Follower-Aktivitäten der Imitatoren. Da es sich um qualitativ eher hochwertige Imitationen, teils mit horizontal differenzierten Produkteigenschaften handelt, sind auch die adressierten Märkte weitestgehend identisch. Wegen der eigenständigen Leistung im Bereich der Detailgestaltung existiert in der Regel umfangreiches Knowhow. Über diese Klassifikation hinaus ist festzuhalten, dass es sich insbesondere bei den illegalen Akteuren häufig um eher kleine Unternehmen handelt, die sehr flexibel organisiert sind und oft als juristische Einheiten nur eine geringe zeitliche Kontinuität besitzen, was die Belangung erschwert. Oft werden dabei auch gezielt Maßnahmen zur Verschleierung eingesetzt.

Bei den Akteuren, die in der oben beschriebenen Typologie eher linksseitig ausgerichtet sind, handelt es sich in der Regel um aufstrebende Unternehmen, für die Imitationen nur ein temporäres Geschäft auf dem Weg zu eigenständigen Produkten bedeuten. Für diese löst sich zwar das Problem der illegitimen Produktimitationen, anstelle dessen werden diese jedoch zu seriösen und kritischen Wettbewerbern, da sie viele ihrer Wettbewerbsvorteile � wie z. B. niedrige Lohnkosten � auch weiterhin aufrecht erhalten können.

Bild 4-7: Typologie der Imitatoren und Einordnung der Imitationskategorien

Weiter zu >> Schadensbewertung

Zurück zu << Überblick

| Die hier beschriebenen Erläuterungen entstammen in gekürzter Form dem Buch "Methodik zum Schutz gegen Produktimitationen", erschienen im Shaker-Verlag unter der ISBN 978-3 8322 6271 6. |